Certificat gratuit cu StartSSL pentru ispconfig

După ce am făcut tot am realizat ca acest certificat gratuit pentru ispconfig este valabil 30 de zile. Acum dacă tot am descoperit cum se face, am pus și acest tutorial pentru cine este interesat, dar nu e dezvoltat mai departe.

Revin cu precizarea ca, chiar dacă ei zic ca nu este valabil decât de 30 de zile… vad ca încă merge și are valabilitate 1 an… asa ca dacă vreți, va asumați riscul.

Eu am luat-o de la 0 sa fiu sigur ca nu a fost creat vre-un certificat greșit, ca atare tot ce era creat am mutat în backup și am recreat alt certificat de nou:

cd /usr/local/ispconfig/interface/ssl/

mkdir bck

mv *.* bck/.

si creem ispserver.key si ispserver.csr ca atat ne trebuie:

openssl req -new -newkey rsa:4096 -days 365 -nodes -keyout ispserver.key -out ispserver.csr

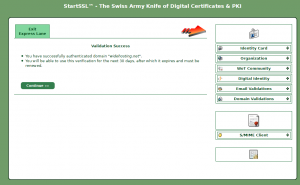

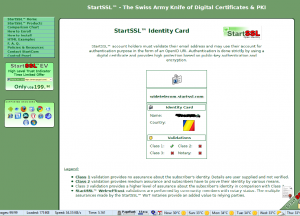

după ce răspundem frumos la toate întrebările pertinente din certificat, mergem mai departe la Start SSL sa ne luam certificatul, facem cont și după ce este aprobat facem următoarele (folosiți date reale ca nu vi-l aproba… cred ca este verificat manual):

alegem high grade

acum salvam certificatul:

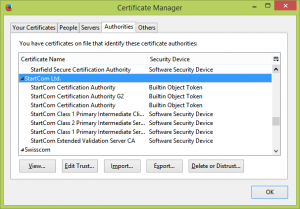

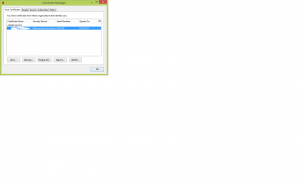

în Firefox, “Preferences|Options” -> “Advanced” -> “Encryption” -> “View Certificates”, alege “Your Certificates” și dați export, salvați în loc sigur certificatul (dacă reinstalați ceva o sa pierdeți contul de la Start-SSL dacă nu aveți certificatul.

Merge în control panel și verificam domeniul, o sa fie câțiva pai cu alegerea domeniului și trimiterea unui cod pe mail, done

Mergem mai departe:

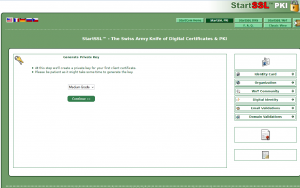

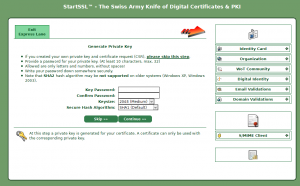

aici vom da skip pentru ca avem cheie privata deja făcuta

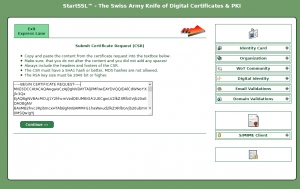

salvam conținutul cheii existente pe server din /usr/local/ispconfig/interface/ssl/ispserver.csr și ii dam paste în căsuța cu tot cu BEGIN și END….

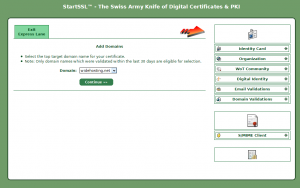

alegem domeniul:

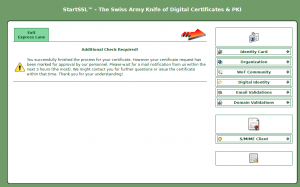

Alegem subdomeniul… și așteptam:

Intre timp, în dreapta avem : Digital Identity, dam click pe plus-ul din dreapta lui, și click pe Set OpenID, acolo punem numele scurt către care va ajunge lumea.. și-l deschidem în browser… ar trebui sa ajungeți undeva la:

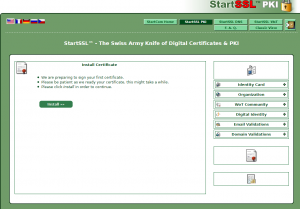

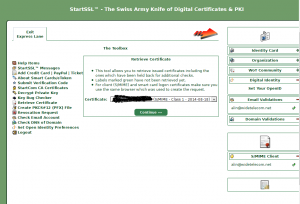

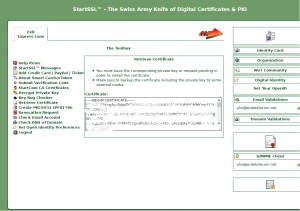

Boon, luam certificatul, dam click în meniul din stânga pe retrieve certificate:

In acel moment se instalează certificatul, mergem în options…. la certificate și îl vedem:

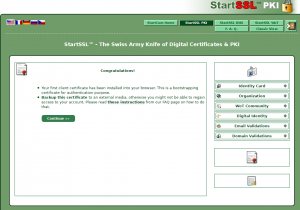

inter timp a venit si aprobarea certificatului, mergem iar la retrieve si o sa avem cu verde certificatul proaspăt aprobat, selectam și dam continue:

și voila certificatul nou creat:

acum facem back-up la certificatul original:

mv /usr/local/ispconfig/interface/ssl/ispserver.crt /usr/local/ispconfig/interface/ssl/ispserver.crt_bak

și îl punem pe cel nou cu tot cu BEGIN și END

vim /usr/local/ispconfig/interface/ssl/ispserver.crt

dam drepturi:

chown ispconfig:ispconfig /usr/local/ispconfig/interface/ssl/ispserver.crt

chmod 770 /usr/local/ispconfig/interface/ssl/ispserver.crt

acum luam “StartSSL’s Root CA and the Class1 Intermediate Server CA”

cd /usr/local/ispconfig/interface/ssl

wget https://www.startssl.com/certs/ca.pem

wget https://www.startssl.com/certs/sub.class1.server.ca.pem

mv ca.pem startssl.ca.crt

mv sub.class1.server.ca.pem startssl.sub.class1.server.ca.crt

creem si fisier .pem ca va fi cerut

cat startssl.sub.class1.server.ca.crt startssl.ca.crt > startssl.chain.class1.server.crt

cat ispserver.{key,crt} startssl.chain.class1.server.crt > ispserver.pem

chmod 600 ispserver.pem

Introducem în nginx:

cat /usr/local/ispconfig/interface/ssl/startssl.sub.class1.server.ca.crt >> /usr/local/ispconfig/interface/ssl/ispserver.crt

/etc/init.d/nginx reload

Ultimele știri isp config:

No feed items found.

Leave a Reply

Want to join the discussion?Feel free to contribute!